Cuando escuchamos la palabra “malware”, seguramente pensamos en un virus con nombres extraños que puede atacar a una computadora mediante complejos mecanismos de programación para robar información de un usuario. Sin embargo, en los últimos meses han surgido nuevas modalidades para distribuir archivos maliciosos que utilizan formatos que no son comúnmente identificados como un virus, una de estas modalidades es el envío de archivos doc (de Word).

Si bien esta extensión por sí misma no presentaba riesgo alguno, recientemente ha sido utilizada como máscara por una variante de un virus llamado Emotet para ocultar comandos de macros. Esos comandos pueden obtener contraseñas de correo del usuario e inclusive dejar puertas traseras (backdoors) en la máquina para que otros virus entren al equipo.

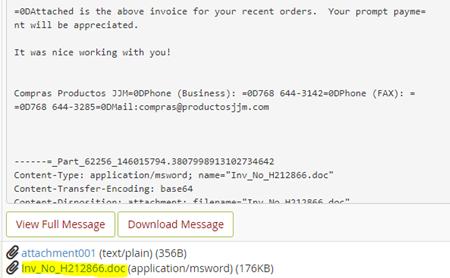

Comúnmente estos mails vienen acompañados de una redacción que habla sobre un aparente pago de servicios, alguna entrega de factura u orden de trabajo, y pueden estar redactados tanto en inglés como en español.

La característica principal de estos mails es que solicitan la descarga de un comprobante en formato .doc:

Ejemplo de un correo típico con un malware enmascarado en un documento Word

El archivo adjunto mencionado obtiene acceso a la clave del usuario, la cual posteriormente es usada para replicar este ataque y formar así una cadena de envíos masivos desde diversas cuentas alrededor del mundo.

En Cosmos nos preocupamos por tu seguridad en Internet, por lo cual te damos las siguientes recomendaciones:

- Comienza a trabajar y a solicitar documentos de Word en formato DOCX; como se mencionó anteriormente, el formato DOC ya ha quedado obsoleto y actualmente es considerado inseguro, por lo que es pertinente considerar el DOCX como sucesor seguro del antiguo formato para el envío de información.

- Mantén actualizada tu protección antivirus. Para que estas herramientas antimalware detecten nuevas amenazas requieren actualizarse, por lo que tener al día el antivirus protegerá al equipo de cómputo.

- Desconfía de mails desconocidos que recibas en tu correo, especialmente si no esperabas recibirlos. Uno de los métodos del atacante para infectar un equipo es simular el envío de archivos legítimos.

- No abras y descarta documentos de personas desconocidas.

No olvides que podemos apoyarte en las dudas que tengas, así que no dudes en llamarnos si sospechas que has caído en este engaño o si tienes preguntas o comentarios sobre el tema.

![Meltdown y Spectre: Tu procesador podría ser vulnerable [Infografía]](https://solucionesdeti.net/wp-content/uploads/2018/12/spec_melt-500x383.png)

![Petya: siguiendo los pasos de WannaCry [Infografía]](https://solucionesdeti.net/wp-content/uploads/2018/12/pet1-500x383.png)

![WannaCry: El mayor ciberataque de la historia [Infografía]](https://solucionesdeti.net/wp-content/uploads/2018/12/wanna1-500x383.png)

Escribir un Comentario